Haker je navodno ukrao više od 10 petabajta podataka iz Nacionalnog centra za superračunare u Tianjinu, uključujući dokumenta označena kao „tajno” i tehničke materijale. Uzorci su objavljeni od strane naloga FlamingChina, a stručnjaci smatraju da su podaci verodostojni, iako to nije nezavisno potvrđeno. Napad je, prema tvrdnjama, izveden preko kompromitovanog VPN domena i botneta, a ekstrakcija je trajala oko šest meseci. Incident ukazuje na dugotrajne izazove sajber bezbednosti i izaziva zabrinutost za nacionalnu i međunarodnu bezbednost.

Haker Tvrdi: Više Od 10 PB Tajnih Podataka Ukradeno Iz Superračunara U Tianjinu

Haker je, kako se tvrdi, ukrao ogroman skup osetljivih podataka — uključujući navodno visoko poverljive vojne dokumente i šeme za rakete — sa državnog kineskog superračunara, u događaju koji bi mogao predstavljati jedno od najvećih poznatih curenja podataka iz Kine.

Stručnjaci procenjuju da dataset sadrži više od 10 petabajta informacija i veruje se da potiče iz Nacionalnog centra za superračunare (NSCC) u Tianjinu — centralizovanog čvorišta koje pruža infrastrukturu za preko 6.000 klijenata širom Kine, uključujući napredne naučne i odbrambene institucije.

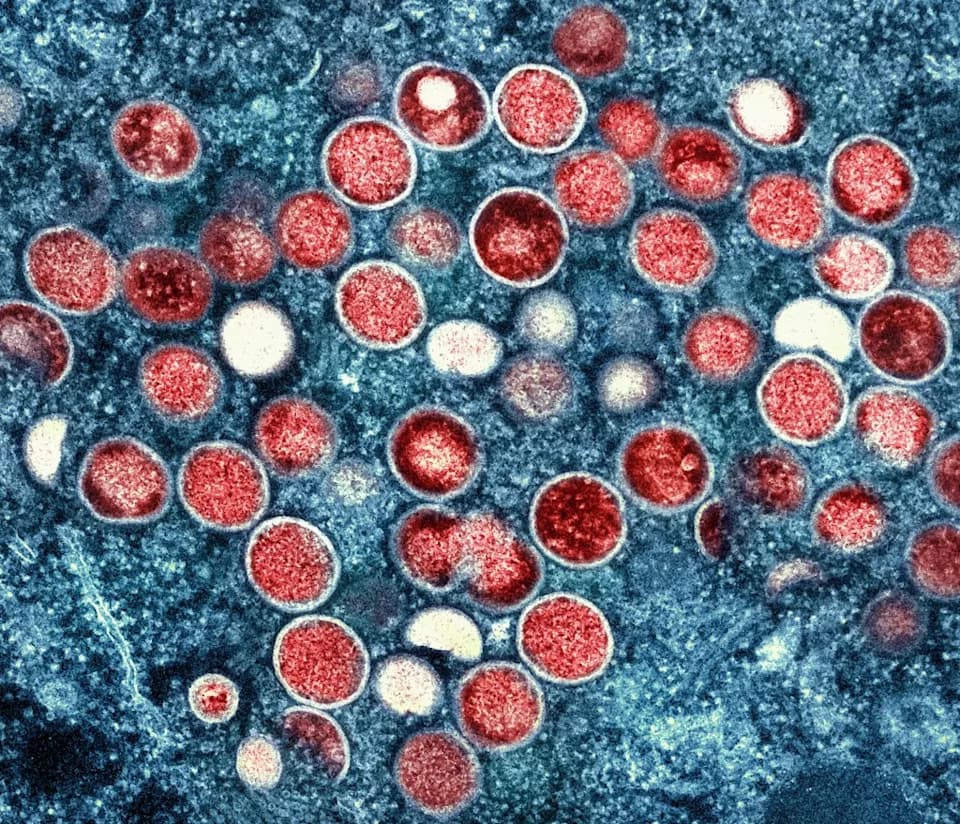

Dostupni uzorci podataka objavljeni su 6. februara na anonimnom Telegram kanalu od naloga pod imenom FlamingChina. Prema objavi, dataset obuhvata „istraživanja iz raznih oblasti, uključujući aeronautičko inženjerstvo, vojne studije, bioinformatiku, simulacije fuzije i druge”. Grupa navodi povezanost sa institucijama poput Aviation Industry Corporation of China, Commercial Aircraft Corporation of China i National University of Defense Technology.

Šta kažu stručnjaci

Više nezavisnih stručnjaka za sajber bezbednost pregledalo je objavljene uzorke i procenilo da su dokumenti verodostojni, iako CNN nije mogao nezavisno da potvrdi poreklo podataka. Među pronađenim fajlovima nalazile su se datoteke označene na kineskom kao „tajno”, tehnički fajlovi, animirane simulacije i renderi odbrambene opreme.

„Tačno ono što bih očekivao od centra za superračunare”, rekao je Dakota Cary iz SentinelOne nakon pregleda uzoraka.

Kako je, navodno, izveden napad

Prema izvorima koji su komunicirali sa osobom koja se predstavila kao napadač, pristup je navodno ostvaren preko kompromitovanog VPN domena. Jednom u sistemu, napadač je, kako tvrdi, rasporedio botnet — mrežu automatizovanih programa — i distribuirano izvlačio podatke na više lokacija. Ekstrakcija oko 10 petabajta podataka je, po tvrdnjama, trajala otprilike šest meseci, čime je smanjen rizik aktiviranja alarma.

Stručnjaci napominju da metod nije nužno izrazito sofisticiran u smislu naprednih tehnika hakovanja, već je oslonjen na iskorišćenje arhitekture i nedostataka u upravljanju pristupom i nadzorom velikih računarskih centara.

Tržište i bezbednosne implikacije

FlamingChina je objavio ograničeni uzorak i ponudio ga za pregled za nekoliko hiljada dolara, dok je puna pristupnina za kompletan dataset navodno ocenjena na stotine hiljada dolara, uz zahtev da se plaćanje obavi u kriptovaluti. Eksperti upozoravaju da ovakav obim podataka može biti naročito privlačan obaveštajnim službama država sa resursima za analizu takvih količina informacija.

Ako se tvrdnje pokažu istinitim, incident ukazuje na dublje slabosti u zaštiti ključne tehnološke infrastrukture dok Kina jača konkurenciju u oblastima kao što su veštačka inteligencija i visokotehnološka istraživanja. Upozorenja o propustima u sajber bezbednosti u Kini se pojavljuju i ranije: 2021. je otkrivena nezaštićena baza podataka sa ličnim podacima do milijarde građana, koja je postala javno poznata 2022.

Kineska Nacionalna bezbednosna bela knjiga iz 2025. navodi izgradnju „čvrstih bezbednosnih barijera za mrežni, podatkovni i AI sektor” kao prioritet, što ukazuje na svest vlasti o problemu, ali i na složenost njegovog rešavanja.

Napomena: Istraga i verifikacija tvrdnji su u toku; relevantne institucije su kontaktirane za komentar, ali informacije još nisu nezavisno potvrđene.

Pomozite nam da budemo bolji.