Navodi: Prema izvorima i procurelim podacima, Izrael je navodno iskoristio kompromitovane teheranske ulične kamere za praćenje i ciljanje iranskog rukovodstva. Zašto je bitno: Masovna, slabo zaštićena mreža kamera i mogućnosti AI za automatsku analizu videa pretvaraju javni nadzor u potencijalno oružje. Posledice: Raste zabrinutost za sigurnost, privatnost i rizik od militarizacije nadzornih sistema.

Navodno hakovane iranske ulične kamere iskorišćene za praćenje i gađanje lidera — uloga AI i sistemskih ranjivosti

TEL AVIV — Navodi da su iranske ulične kamere, postavljene radi nadzora protesta, bile kompromitovane i upotrebljene za praćenje i gađanje vrhovnog vođe Irana pokazuju koliko su moderni sistemi video-nadzora ranjivi i kako ih protivnici mogu militarizovati uz pomoć veštačke inteligencije.

Kako je došlo do kompromitovanja

Prema intervjuima, analizi procurelih podataka i izveštaju Associated Pressa, decenije masovne instalacije kamera — iznad radnji, na ulicama i u javnom prevozu — stvorile su ogromnu površinu napada. Mnoge jedinice su povezane na internet i slabo zaštićene lozinkama, zastarelim softverom ili pogrešnim konfiguracijama.

Šta se tvrdi u vezi s operacijom

Izvori upoznati s operacijom navode da je 28. februara Izrael iskoristio pristup kompromitovanim teheranskim kamerama za praćenje kretanja iranskog lidera, omogućivši potvrdu identiteta i rutine ciljeva. Dve osobe koje su o tome govorile AP‑u, on i osoba briefovana o operaciji, rekle su da su hakovani snimci i algoritmi korišćeni za mapiranje adresa, ruta i bliskih saradnika te da je akcija bila pripremana mesecima, a ubrzana kada je potvrđeno prisustvo najvišeg rukovodstva u kompleksu.

„Ironija je da infrastruktura koju autoritarne države podižu da bi njihov režim bio neupitan može učiniti njihove lidere najvidljivijima ljudima koji pokušavaju da ih ubiju,“ rekao je Conor Healy iz IPVM‑a.

Tehnički i organizacioni problemi

Bezbednosni stručnjaci godinama upozoravaju na lakoću kompromitovanja kamera. Paul Marrapese je 2019. godine pokazao koliko je jednostavno pristupiti milonima kamera preko interneta; skeneri ove godine otkrili su skoro tri miliona javno pristupačnih kamera u skoro svakoj zemlji, uključujući blizu 2.000 u Iranu, prema Marrapeseu. Mnoge instalacije koriste generičke lozinke, stare operativne sisteme ili piratski softver, što olakšava upad.

Čak i zatvorene mreže bez direktnog pristupa internetu mogu biti kompromitovane putem "insajdera" ili presretača podataka. Stručnjaci ističu da je ljudski faktor često najslabija karika u sigurnosnom lancu.

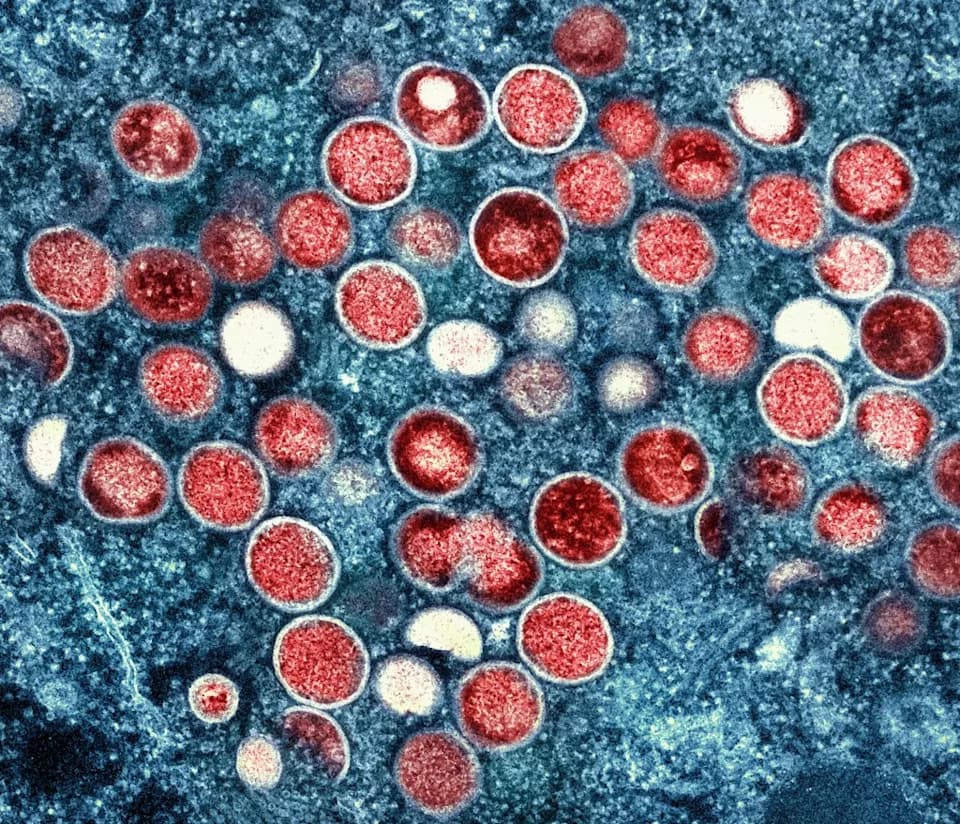

Uloga veštačke inteligencije

Napredak u AI značajno je smanjio vreme potrebno za analizu ogromnih količina video‑materijala. Algoritmi sada mogu u realnom vremenu pretraživati feedove po ključnim osobinama, licima i vozilima, te automatski izdvajati moguće mete — zadatak koji je ranije zahtevao veće timove analitičara.

„Sa AI sistemima... možete mnogo toga automatizovati,“ rekao je kriptograf Bruce Schneier.

Regionalni primeri i posledice

Prakticni primeri iz 2023–2024. god. ukazuju na trend: Hamas je, kako se izveštavalo, preuzeo kamere u južnom Izraelu pre napada 7. oktobra 2023., a u više slučajeva tokom rata Rusi i druge strane pokušavale su da iskoriste ili ciljaju kamere u vojne svrhe. Check Point Research beleži porast iranskih sajber‑napada na kamere usmerene ka Izraelu i zemljama Zaliva.

Šta to znači za bezbednost i privatnost

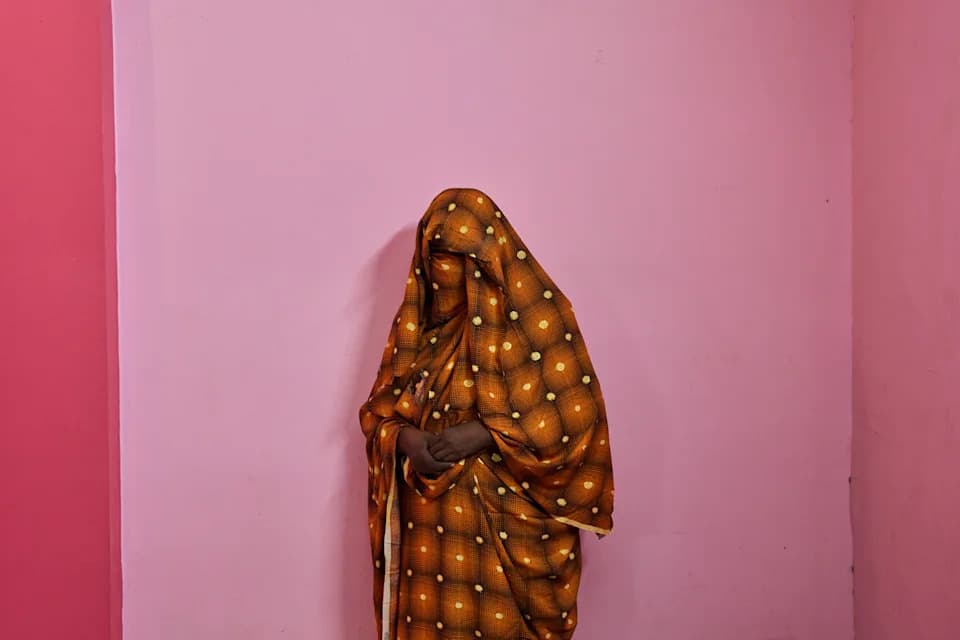

Masovna primena video‑nadzora za kontrolu protesta — npr. prepoznavanje lica u gradskom prevozu radi kažnjavanja kršenja propisa o hidžabu — stvara velike arhive podataka koje, ako budu kompromitovane, mogu biti zloupotrebljene. Sankcije i problemi u nabavci aktuelne opreme dodatno otežavaju ažuriranje i zaštitu sistema u nekim državama.

Preporuke i poslednje napomene

Stručnjaci pozivaju na strože politike bezbednosti: redovno ažuriranje softvera, jake lozinke, segmentaciju mreža, obuka zaposlenih i oprez pri kupovini opreme. Međutim, kako napominju analitičari, to je „Whac‑A‑Mole“ fenomen — nove ranjivosti i dalje se pojavljuju kako rastu broj i kompleksnost sistema.

Izveštavala je Kang iz Pekinga. AP je konsultovan u pripremi materijala.

Pomozite nam da budemo bolji.